令和6年警察庁発表のランサムウェア被害件数から見る、今後のセキュリティ対策の方針

令和6年における国内ランサムウェア被害の実態

※ランサムウェア:身代金要求型ウイルス。データを暗号化し、その復号と引き換えに身代金を要求する。

※ノーウェアランサム(Nowhere Ransom): データを暗号化せずに窃取し、公開されたくなければ身代金を支払うよう要求する手法。近年、情報漏えいを伴う攻撃が増加している。

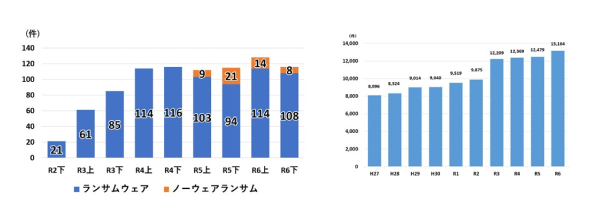

警察庁の発表によると、令和6年に報告された国内のランサムウェア被害件数は合計222件に上り、これは令和4年に続く⾼⽔準で推移しています。被害件数の増加は、攻撃手法の高度化や多様化、さらには企業のセキュリティ対策の遅れが影響していると考えられます。さらに、サイバー犯罪全体の検挙件数は過去10年間で最多となる13,164件に達しており、サイバー攻撃が年々激化していることが統計的にも明らかになっています。

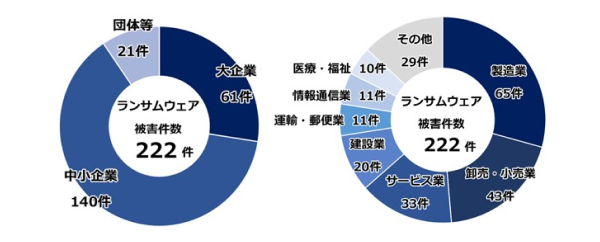

特筆すべきは、222件の被害のうち約63%にあたる140件が中小企業を標的とした攻撃であった点です。これは令和5年度と比較すると、中小企業の被害件数は37%増加したということになります。今後も、特にサイバー攻撃のAI化が進むにつれ、体系的なセキュリティ対策を講じやすい大企業よりも、中小企業の被害件数がさらに増加すると予想されます。

業種別では、製造業が最多となり、次いで卸売・小売業、サービス業が被害を受けています。しかし、ここで重要なのは、攻撃者が特定の業種を狙っているわけではなく、「脆弱性のある企業が被害に遭いやすい」という事実です。どの企業も例外なくターゲットとなる可能性があり、対策の必要性はますます高まっています。

エンドポイントセキュリティの課題

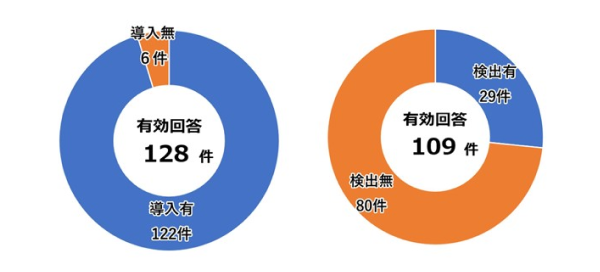

ランサムウェアの侵入経路として特に多いのがエンドポイント端末です。このため、NGAV(次世代型アンチウイルス)の導入が推奨されており、これは従来型のアンチウイルスソフトよりも高度な検出・防御機能を提供することが特徴です。

今回の発表でも、被害に遭った団体の95%以上はアンチウイルスソフトを導入済みであったにもかかわらず70%以上の事例で攻撃を検出できていない実態が見えています。従来型のアンチウイルスソフトでは不十分な可能性が高いことが浮き彫りになりました。(NGAV(次世代型アンチウイルス)と従来型アンチウイルスの検出率の違いは「NGAV(次世代アンチウイルス)と従来型アンチウイルスの違い」の記事にも記載しています。)

しかし一方で、近年「NGAVやEDR(エンドポイント検知と対応)があれば万全」と過信してしまうケースが増えています。実際には、NGAVやEDRを導入している企業も攻撃被害を受けています。攻撃者はこれらのツールの存在を前提に、それらを回避または無効化する手法を駆使しているためです。

また、サプライチェーンを経由したランサムウェア攻撃も増加しており、エンドポイント対策だけでは不十分であることが明らかです。ASM(アタックサーフェスマネジメント)、メールセキュリティ、UTM(統合脅威管理)などの多層防御を適切に運用することが不可欠になっております。現在、多くのMDR(マネージド型検知・対応)サービスが提供されており、それらを活用することは有効な選択肢です。しかし、サイバー攻撃の脅威が高度化する中で、単にサービスを導入するだけでなく、「通信の入り口から出口まで」を一貫して監視できる体制を整えることが重要です。そのため、理想としては、自社内でSOCを運用するか、あるいは他社のSOCサービスを活用し、包括的なセキュリティ対策を講じることが求められます。

バックアップ対策の見直しが急務

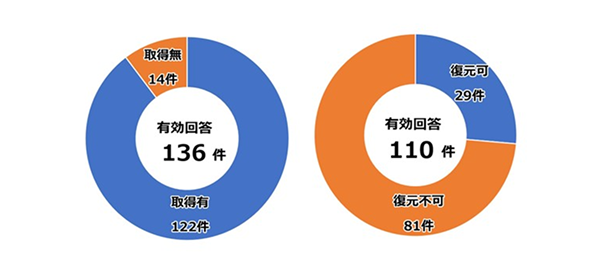

上記は、令和6年にランサムウェア被害を受けた企業に対し、「バックアップの取得状況およびバックアップからの復元結果」について行った調査の回答結果です(有効回答数は一部異なる)。 特に注目すべき点は、バックアップの復元率の低さです。

「復元不可」と回答した企業の多くは、クラウドやオブジェクトストレージ、スナップショット、BaaS(Backup as a Service)など、何らかの方法でバックアップを取得していたはずです。しかし、実際にはバックアップデータ自体が暗号化されてしまい、復旧できなかったケースが多数報告されました。これは「ランサムウェア対策を考慮したバックアップ運用が不可欠である」ことを示しています。

基本ではありますが、以下の「3-2-1ルール」の徹底が肝要です。

3-2-1ルール

以下3つのルールを適用した理想的なバックアップ方法の事を指します。

- データを3つ保管(原本 + 最低コピーを2つ)

- 異なる2種類の媒体に保存(例:HDD + クラウド、NAS + SSD)

- 1つは社内LANから切り離して保管(遠隔地でのバックアップ)

さらに、バックアップの運用においては、定期的な復旧テストを実施することが不可欠です。バックアップが正常に動作しない場合、復旧が遅れ、業務継続に支障をきたす恐れがあります。バックアップ復旧テスト実施の目安は月に1回ですが、資産の重要度に応じて毎月実施するか、数か月に1回程度にするかを調整することで、無理なく運用できます。

予算が限られている場合の最低限の対策

そうは言っても、現実問題としてサイバーセキュリティに十分な予算を割けない企業も多いのが現状です。その場合、最低限以下の対策を講じることでリスクを軽減できます。

1. 侵入リスクの低減

- ファームウェアやソフトウェアのバージョンアップとパッチ適用を徹底

- VPNやWi-Fi設定のデフォルト状態を見直し、初期アカウント(admin/adminなど)の変更を実施

- 遠隔通信(VPN機器、リモートデスクトップなど)の設定不備改善等によるセキュリティ強化

体系的なファームウェアのバージョン管理やパッチ適用の運用は、ランサムウェア被害のリスクを大幅に低減できる重要な対策の一つです。しかし現実には、VPN機器やWi-Fiの設定がデフォルトのまま運用されているケースが多く、初期設定のユーザー名・パスワード(例:admin/admin)で簡単にアクセスできてしまうことも少なくありません。このような設定ミスは、単にパッチ適用の問題にとどまらず、根本的なセキュリティ管理の欠如を示しています。

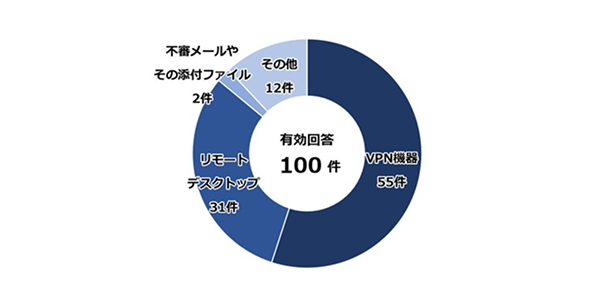

特に上記の図で示されている通り、令和6年に発生したランサムウェア攻撃では、VPN機器やリモートデスクトップといった遠隔通信の脆弱性が主要な侵入経路となったことが明らかになっています。これらの技術を業務で頻繁に使用する企業や、サプライチェーンの規模が大きい企業ほど、より慎重なセキュリティ対策が求められます。

2. バックアップの徹底

前述の3-2-1ルールを守り、定期的な復旧テストを行うことが重要です。業務効率化のために工数や手間を削減できる部分と、決して手を抜くべきではない部分を明確に区別することが重要です。特にバックアップ運用に関しては、多少の手間がかかるとしても省略せず、ローカル環境から遠隔地までを含めた多層的な対策を日常的に実施することが不可欠です。

3. 少なくともNGAVの導入を

NGAVは、従来のアンチウイルスソフトのように既知のシグネチャに基づいてのみ対応するのではなく、より高度で多層的な防御機能を備えています。特に、クラウドベースでリアルタイムに攻撃パターンを分析する製品のエージェントでは、疑わしい挙動を示すプログラムを自動で解析し、ランサムウェアなどの攻撃手法と類似していると判断された場合に、事前に動作をブロックすることが可能です。

4. インシデント対応の重要性

どれほどセキュリティ対策を講じていても、攻撃を完全に防ぐことは困難です。そのため、有事の際の対応計画を策定し、シミュレーションを行うことが不可欠です。

特に以下の3点を軸に対応をお願いいたします。

- 組織内の連携強化(現場・経営層・SOCチームの迅速な情報共有)

- 外部対応の準備(公表手順、顧客・取引先への説明戦略)

- 迅速な復旧プロセス(被害拡大の抑制、事業継続計画の実施)

- 令和6年の国内ランサムウェア被害報告は222件で、特に中小企業が63%を占め、令和5年同様に製造業や卸売業が多くの被害を受けた。

- NGAVやEDRは重要であるが、サプライチェーン経由の攻撃を考慮すると、「通信の入り口から出口まで」を一貫して管理できる体制が重要である。

- バックアップ運用の重要性が強調され、復元テストや3-2-1ルールの徹底が求められている。

- 予算が限られている企業においても、最低限実施できる対策は存在するので、何も対策を講じないということは避けるべき。

執筆者