月刊ランサムウェアモニター 2026年2月版|日本企業を標的とするランサムウェア攻撃、増加傾向に。

本記事は、Ransomware.live に掲載された情報をベースに、サイバーセキュリティラボが独自に整理・分析したものです。ここで示した件数や内訳は、攻撃者がリークサイトに犯行声明を掲載した事例に限定されるため、実際の被害実態とは一致しない可能性があります。すべてのランサムウェアが犯行声明を出すわけではなく、事情により公開を回避するケースや、企業側が外部公表を行わないケースも多数存在します。そのため、Ransomware.live の統計は氷山の一角に過ぎず、数字以上に被害が広がっている可能性があることをご理解ください。

「月刊ランサムウェアモニター 2026年1月版」はこちら↓

Ransonware.live とは

Ransomware.live とは、Julien Mousqueton というセキュリティ研究者によって創設された、世界中のランサムウェアリークサイトの被害公開情報を集約して一覧化するポータルサイトを指します。被害企業の名称、業種、公開日、攻撃グループ等が集約されているため世界的なランサムウェア被害の傾向を把握する上で有用なオープンソース・インテリジェンス(OSINT)の1つとされています。

概要

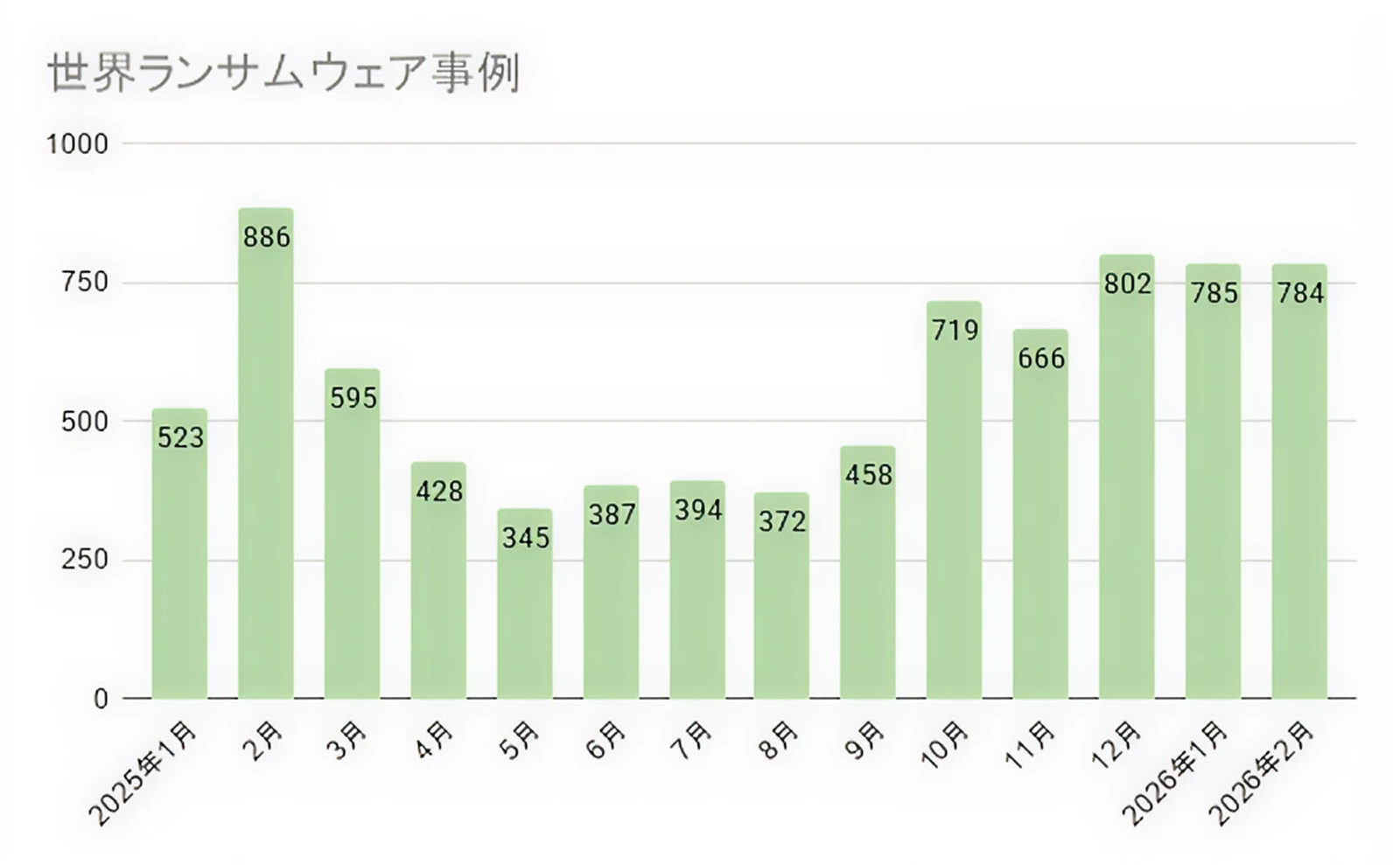

Ransomware.live の集計によると、世界全体では毎月数百件以上の公表事例があり、一部の大手RaaS(Ransomware-as-a-Service)が攻撃件数の大部分を占めています。

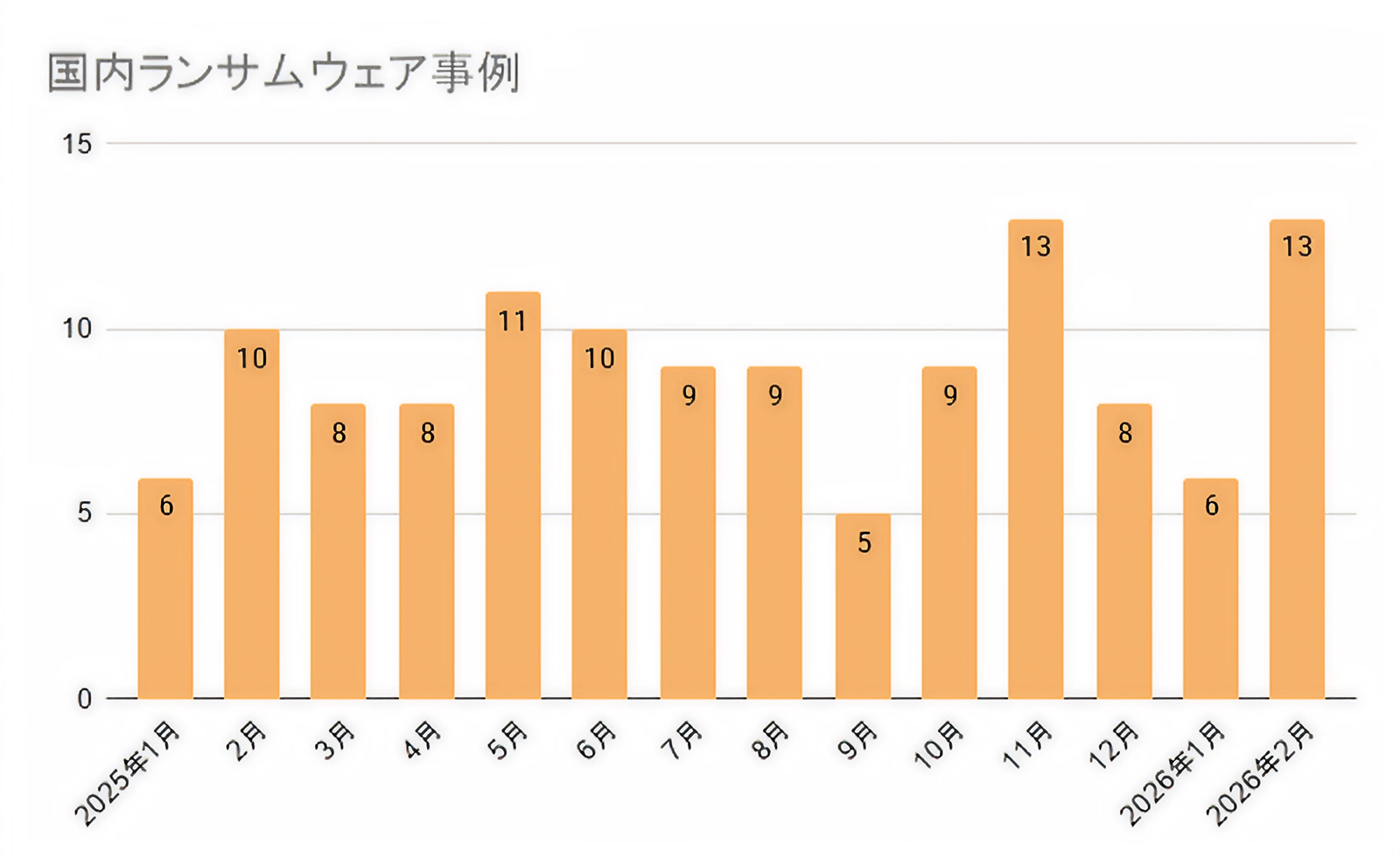

一方で、日本国内の公表件数は一桁から十数件と少なく見えますが、これは氷山の一角に過ぎません。大手RaaSの活動拡大や休暇期を狙った攻撃等が増加しているため、今後さらにリスクが高まることが想定されます。

2026年2月のランサムウェア被害の傾向

本グラフは Ransomware.live の「attackdate」フィールドを基準に集計しています。

attackdateは、グループ投稿内で示された「攻撃が行われた日」または「被害が公表された日」を指しており、実際の侵入・暗号化・情報流出の発生時期とは前後する場合があります。

上記は世界全体で発生したランサムウェア事例のうち、攻撃の公表があったものを Ransomware.live が取得した件数です。その中で、以下は日本国内に絞った件数を示しています。

2026年2月の日本国内におけるランサムウェア被害の概要

2026年2月の国内ランサムウェア被害は 13件確認され、前月(1月:6件)と比較すると件数は増加しました。ただし、これらは 攻撃者がリークサイト等で犯行声明を公表している事例に限定した件数であり、実際のランサムウェア攻撃の発生件数はこれを上回る可能性があります。

また、攻撃グループの種類や被害業種を確認すると、日本国内では特定の業界や攻撃者に偏ることなく、複数の攻撃者による分散的な攻撃が継続している状況が確認されています。以下に、2月に確認されたランサムウェア被害の傾向をまとめます。

攻撃日 | 業種 | 脅威ベクター | InfoStealer |

|---|---|---|---|

2026年2月1日 | 製造業 | Everest | − |

2026年2月1日 | 不明 | Everest | − |

2026年2月2日 | 建設業 | Qilin | − |

2026年2月5日 | 不明 | NightSpire | − |

2026年2月5日 | テクノロジー | INC Ransom | − |

2026年2月6日 | 不明 | Trident Locker | − |

2026年2月6日 | 製造業 | The Gentlemen | ○ |

2026年2月7日 | 建設業 | Clop | − |

2026年2月7日 | 建設業 | Clop | − |

2026年2月10日 | 不動産 | Qilin | ○ |

2026年2月18日 | 宗教 | Tengu | − |

2026年2月25日 | テクノロジー | The Gentlemen | ○ |

2026年2月28日 | 製造業 | Everest | − |

観点① 攻撃グループはさらに分散傾向、複数のランサムウェアグループが活動

2月に日本国内で確認されたランサムウェアグループは以下の通りです。

- Everest

- Qilin

- Clop

- The Gentlemen

- NightSpire

- Trident Locker

- INC Ransom

- Tengu

このうち Everest が3件、Clop が2件、Qilin が2件確認されましたが、特定のグループが突出して活動している状況ではなく、複数のランサムウェアグループが並行して国内組織を標的としている状態が続いています。特に The Gentlemen や NightSpire、Trident Locker などの比較的新しいランサムウェアグループの活動も確認されており、日本国内が複数の攻撃者による標的となっている状況が継続していることが分かります。

これは、日本が特定の攻撃グループに集中して狙われているというよりも、多様な攻撃者に対して常時攻撃対象となっている状態であることを示しています。

観点② 製造・建設など複数業界に被害が分散

2月の国内事例では、被害業種は以下のように複数の業界に分散しています。

- 製造業

- 建設業

- テクノロジー

- 不動産

- 宗教

特に 製造業および建設業の被害が複数確認されており、国内の製造関連企業や建設関連企業が引き続きランサムウェア攻撃の対象となっていることが分かります。これらの業種は、大企業の生産活動やインフラ運用を支えるサプライチェーン企業であるケースが多い点が特徴です。

例えば、部品製造、設備施工、設計・建築事務所、ITベンダーなどは、取引先企業のネットワークや業務システムと接続されている場合も多く、攻撃者にとっては本体企業へアクセスするための踏み台となり得る対象でもあります。

そのため、近年のランサムウェア攻撃では、直接的に大企業を狙うだけでなく、セキュリティ対策が相対的に手薄になりやすいサプライチェーン企業を標的とするケースも多く確認されています。今回の2月の国内事例でも、被害業種の分散状況から、サプライチェーンに関係する企業群が広く攻撃対象となっている可能性が示唆されます。

観点③ InfoStealerの関与が一部の事例で確認

2月の国内事例では、InfoStealerの関与が確認されたケースは3件確認されました。これらのケースでは、認証情報の窃取やブラウザ情報の漏えいなど、ランサムウェア攻撃の前段階としての情報窃取型マルウェアの活動が疑われます。

近年では、InfoStealerによって窃取された認証情報がダークウェブ上で売買され、その後ランサムウェア攻撃に利用されるケースも多く確認されています。そのため、ランサムウェア被害件数だけでなく、認証情報窃取やアカウント侵害といった攻撃前段階の活動にも引き続き注意が必要です。

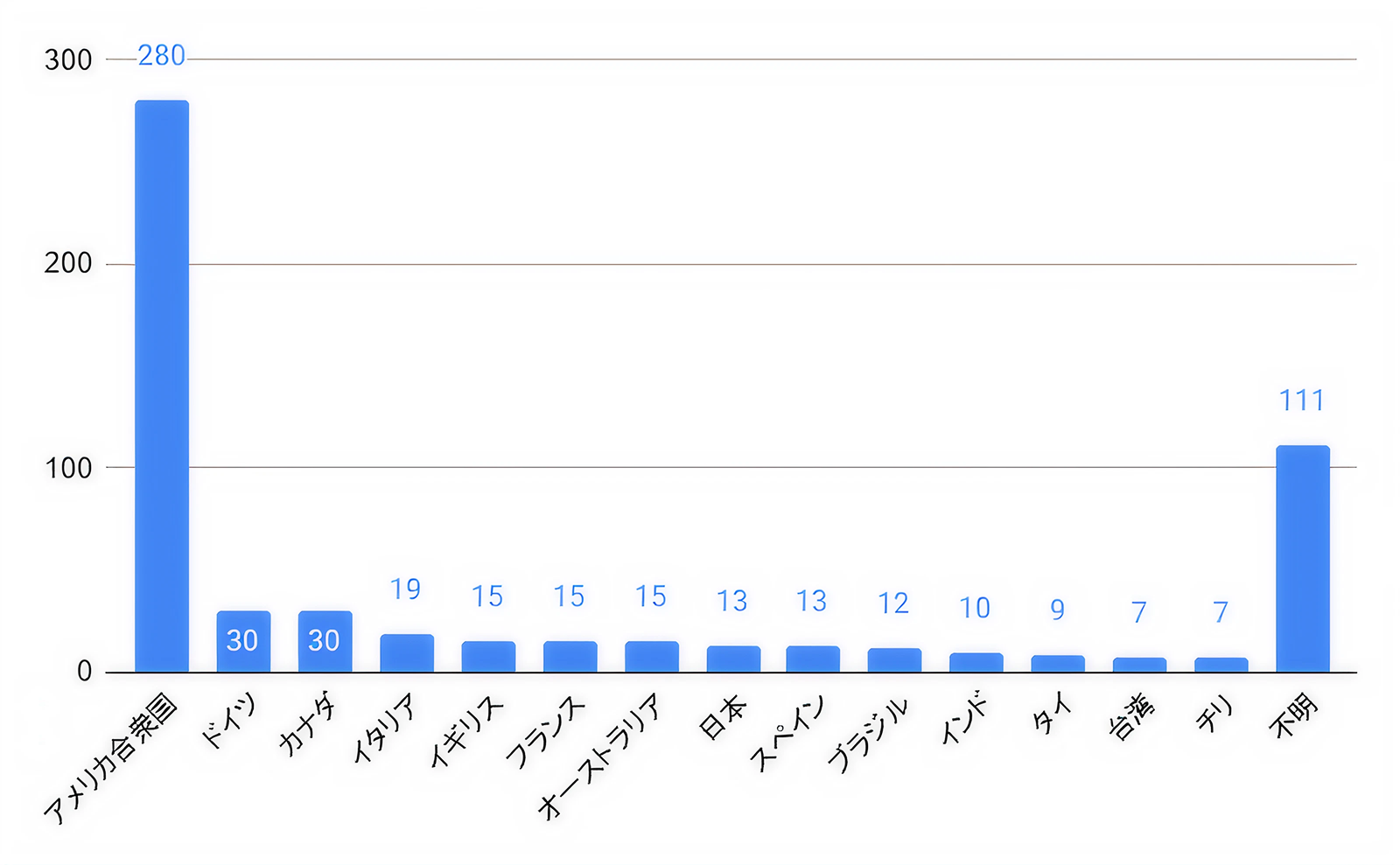

2026年2月における世界のランサムウェア被害件数

以下は、2026年2月の世界におけるランサムウェア被害件数を見ると、アメリカでは単月で280件が公表されており、依然として突出した攻撃対象国となっています。一方で、被害はアジアやヨーロッパを含む世界各地域にも広がりを見せており、攻撃の裾野がさらに拡大していることがうかがえます。以下は、アメリカを除いた国別の発生件数のグラフです。

ランサムウェアグループ The Gentleman について

The Gentleman の概要

The Gentlemen は、2025年8月頃に確認された比較的新しいランサムウェアグループであり、短期間で高度な攻撃能力を示した脅威アクターとして注目されています。調査によれば、このグループは企業ネットワークを体系的に侵害し、環境に応じて攻撃手法を調整するなど、高い適応能力を持つことが特徴です。特に、既存のセキュリティ製品や防御機構を分析したうえで、それらを回避するツールを投入するなど、従来のランサムウェアよりも計画的かつ組織的な攻撃が確認されています。

また、このグループは製造業、建設業、医療、保険など複数の業界を標的としており、少なくとも17か国で被害が報告されています。特に製造業に対する攻撃が多く確認されており、部品メーカーや設備企業など、サプライチェーンに関係する企業が標的となる傾向も指摘されています。

The Gentleman の侵入後活動と特徴

The Gentlemen の攻撃では、正規の管理ツールやネットワーク管理ソフトを悪用する「Living off the Land」と呼ばれる手法が多く用いられます。例えば、ネットワーク探索には Advanced IP Scanner※1 やNmap※2が使用され、横展開には PsExec※3やRDP(Remote Desktop Protocol)※4などの管理ツールが利用されます。また、権限昇格やセキュリティ機能の無効化には PowerRun※5などのツールが悪用されることも確認されています。これらのツールは企業内の管理用途でも利用されるため、不正利用を検知することが難しい点が特徴です。

さらに、このグループは防御回避技術にも長けています。調査では、脆弱な署名ドライバーを悪用してセキュリティソフトのプロセスを停止させる手法や、Windows Defender※6のリアルタイム保護を無効化する操作、セキュリティログの削除などが確認されています。侵入後には Active Directory※7環境の調査を行い、ドメイン管理者権限の取得を目指すなど、企業ネットワーク全体を掌握することを目的とした活動が行われます。

※1 Advanced IP Scanner:Windows向けの無料のネットワーク解析ツール。

※2 Nmap:ネットワーク調査やセキュリティ診断に使われる世界的に最も有名なオープンソースのツール。

※3 PsExec:Microsoft が公式に提供している「Sysinternals」というツールセットに含まれる、リモート操作用のコマンドラインツール。

※4 RDP(Remote Desktop Protocol):ネットワーク経由で別の Windows PCを操作するための仕組み(プロトコル)」のこと。

※5 PowerRun:Windows の標準的な「管理者権限(Administrator)」よりもさらに高い、「TrustedInstaller」や「SYSTEM」といった最高特権レベルでプログラムを実行するためのフリーソフト。

※6 Windows Defender:Microsoft が Windows に標準で搭載している無料のアンチウイルス・セキュリティ機能。

※7 Active Directory:Microsoft が提供している「ネットワークに繋がるすべての資源(ユーザー、PC、プリンターなど)を一括管理するための仕組み。

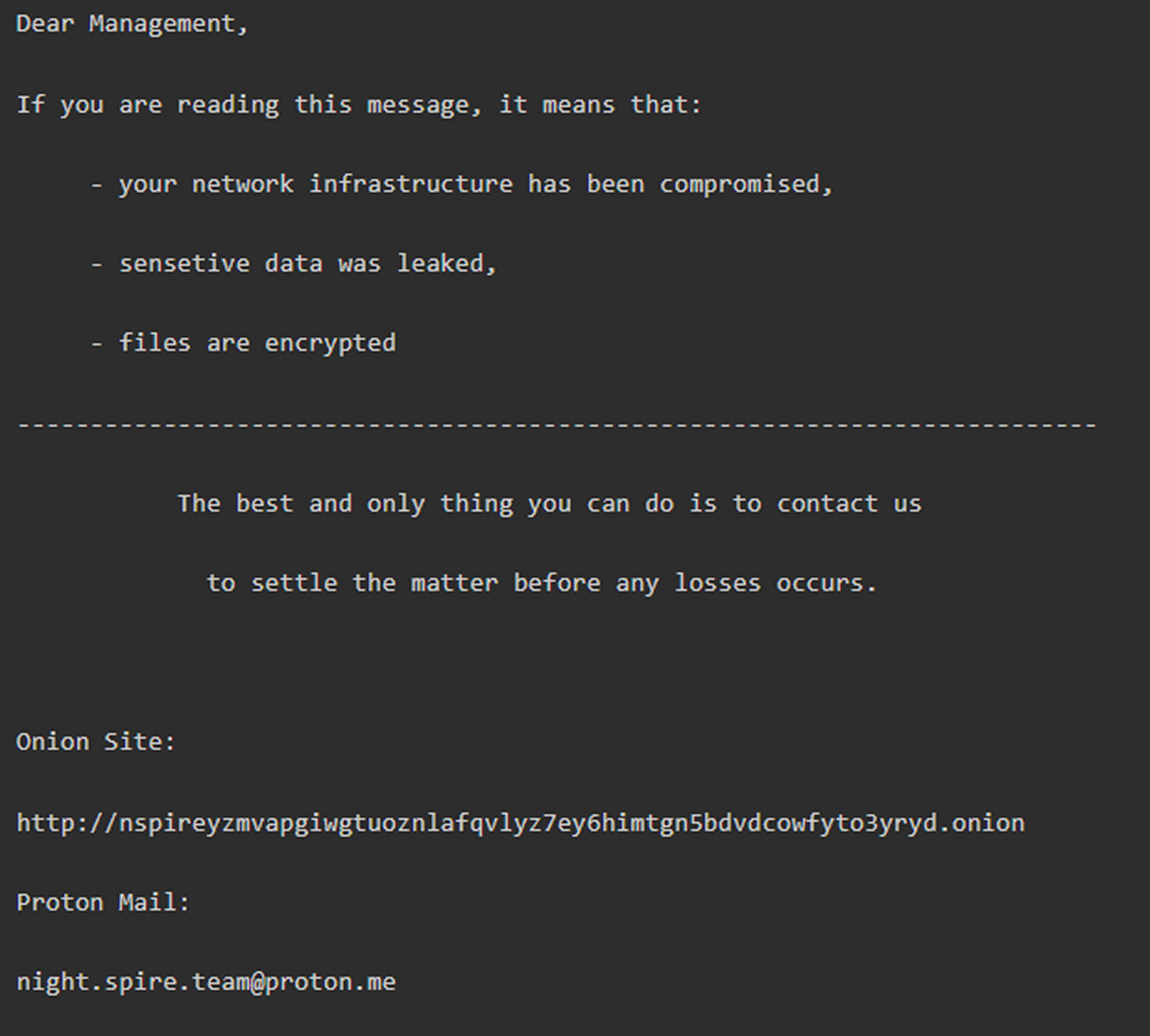

データ窃取とランサムウェアの展開

KPMG「Gentlemen Ransomware-急速に拡大するグローバルなサイバー脅威」によると、The Gentleman による攻撃の後半段階では、WinSCP などのファイル転送ツールを利用して機密データを外部へ送信する事例が確認されています。これは、近年のランサムウェア攻撃で一般的となっている「二重恐喝」の手法に該当します。すなわち、ファイルの暗号化だけでなく、窃取したデータの公開を示唆することで、被害企業に対する金銭的な圧力を高める手法です。

最終的なランサムウェアの展開では、Group Policy Objects(GPO)※8や NETLOGON※9 共有などを悪用し、ドメインに参加する多数の端末へ一斉にペイロード(悪意のあるコード等)を配布する手法が確認されています。暗号化後には「README-GENTLEMEN.txt」という身代金メモが生成され、ファイルには「.7mtzhh」という拡張子が付与されます。また、バックアップ関連サービスやデータベースサービスを停止することで復旧を困難にし、シャドウコピーの削除やログの消去によってフォレンジック調査を妨害する挙動も確認されています。

※8 Group Policy Objects(GPO):Active Directory(AD)環境において、ユーザーやコンピューターに対して「設定のルール」をまとめたパッケージのこと。

※9 NETLOGON:Windows のネットワーク環境(特にActive Directory)において、ユーザーがログオンする際の「認証」を支える重要なサービス(プログラム)。

2026年2月のランサムウェア動向を見ると、日本国内では13件の公表事例が確認され、前月(6件)と比較して件数は増加しました。ただし、これらは攻撃者がリークサイトで公開した事例に限られており、実際の被害件数はこれを上回る可能性があります。

攻撃グループを見ると、Everest、Qilin、Clop などの既存グループに加え、The Gentlemen や NightSpire などの新興グループも確認されており、特定の攻撃者に集中するのではなく、複数のグループが並行して活動する状況が続いています。また、被害業種も製造業、建設業、テクノロジー、不動産など複数の業界に分散しており、企業規模や業種を問わず攻撃対象となる可能性がある状況です。

さらに、今回の事例ではInfoStealerが関与している可能性があるケースも確認されており、認証情報の窃取などランサムウェア攻撃の前段階となる活動にも注意が必要です。

こうした状況を踏まえると、中小企業においては新しい高度な対策を追加するよりも、まずは基本的なセキュリティ対策が確実に実施されているかを確認することが重要です。特に以下の対策は、ランサムウェア被害を防ぐうえで有効です。

- 多要素認証(MFA)の導入

- 不要なアカウントや管理者権限の棚卸し

- OSやソフトウェアの定期的なアップデート

- EDRによる端末保護

- バックアップの取得と復旧確認

- 不審ログインや不審通信の監視

ランサムウェア攻撃は特定の企業だけの問題ではなく、サプライチェーンを含めた幅広い企業が対象となる可能性があります。基本的な対策を継続して実施し、侵入の兆候を早期に検知できる体制を整えることが、被害を最小限に抑えるための重要なポイントとなります。

執筆者