MDRとは?セキュリティ運用の重要性とSOCとの違いについて解説

近年、従業員一人ひとりのニーズや多様性に合わせたニューノーマルな働き方の浸透により、企業はあらゆる状況においても生産性を落とさずに事業を継続していく方法を得ました。

それと同時に自社ネットワークにとっての安全圏と危険区域の境界線が曖昧になり、より一層、多種多様な「脅威」へアンテナを張らざるを得ない状況に。

従来のセキュリティ概念ではカバー出来ない脅威への対抗策が必要な今、注目されているMDRについて解説していきたいと思います。

MDRとは?

MDRとは「Managed Detection and Response」の略で、簡単に言うと「脅威検知とインシデント※への処置を代行するアウトソーシングサービス」です。

日々巧妙化していくサイバー攻撃や多様な働き方から派生する内部不正(悪意のあるものだけではなく過失によるものも含めて)を相手に、100点満点のセキュリティ対策を用意する事は出来ません。

このような「脅威」は防ぐだけではなく、既にネットワーク内に侵入を許してしまったとしてもいち早く検知し、最小限の被害で収束させるよう素早く対応をとる事が重要です。

※インシデント...情報セキュリティの分野において、情報管理やシステム運用に関して保安上の脅威となる人為的な事象のこと

注目されている背景:「気づけない」サイバー攻撃が増加

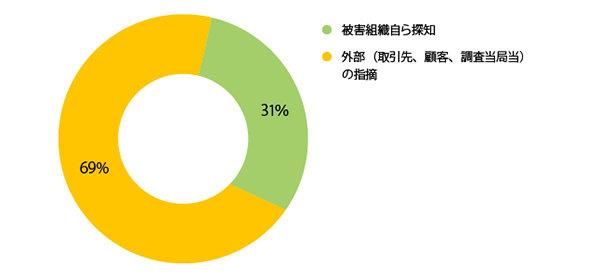

近年のサイバー攻撃は非常に巧妙になっており、インシデントの発生に気づけないことが多いと言われています。経済産業省が発行する「サイバーセキュリティ経営ガイドライン(Ver 1.0) 」によると、インシデント発生経緯の69%が外部(取引先や顧客、捜査当局など)からの指摘によって発覚しています。

サンドボックス機能を検知し、サンドボックス内にいるときは怪しいふるまいをしないマルウェアや、セキュリティソフトに検知されにくい「ファイルレスマルウェア」など、気づくことが難しい攻撃が登場しています。そういった気づけないサイバー攻撃に対しては、ログを収集、監視することで異常を検知することが重要です。なるべく早く異常を検知し、ログをもとに解析し、対策を検討することで被害を最小限に抑えることが可能です。

MDRは企業が保有するセキュリティ機器のログ収集、分析を行い、インシデント発生時の対応を担ってくれるサービスであることから、注目を集めています。

注目されている背景:情シス担当不足

多様化するサイバー攻撃に対処するために、情シス担当はこれまで以上に専門スキルを求められるようになりましたが、現在国内の企業数に対して然るべき専門スキルを持った人材は不足しています。

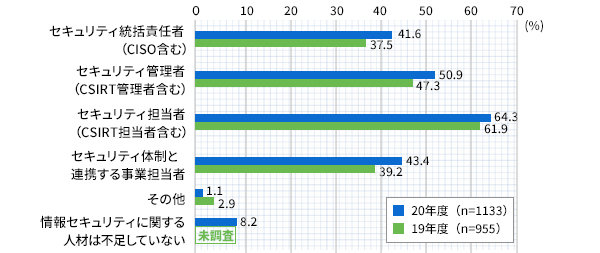

独立行政法人情報処理推進機構(IPA)が2020年3月に発表した「CISO 等やセキュリティ対策推進に関する実態調査」によると、専任のセキュリティを統括する責任者(CISO:Chief Information Security Officer)の設置状況は7.5%、インシデントの対応チーム(CSIRT:Computer Security Incident Response Team)に1名以上の専任者を設置している企業は31.1%でした。

つまり、多くの企業は情シス担当が他の業務を兼任している、もしくは情シス担当は存在するもののシステムエンジニアやネットワークエンジニアであり、情報セキュリティにおける専任者は不在であるということがわかります。

また、JUAS(一般社団法人 日本情報システム・ユーザー協会)の「企業IT動向調査報告書 2021」では、情報セキュリティに関する人材は不足していないと回答した企業は、全体の8.2%に留まる結果となりました。

このように、セキュリティ人材不足については既に企業にとって喫緊の課題となっており、だからこそMDRのようなマネージドサービスが注目されているというわけです。

セキュリティ運用の重要性

世の中には既に様々なセキュリティ対策サービスが存在しますが、導入さえすれば後は安心というものはありません。

セキュリティ対策においては、製品を導入するだけではなく、予め自社のセキュリティポリシーを策定し、それに則したポリシー設定を行う必要があります。

何を異変と見なすのか、異変を検知した際にはどのような対処(アラートやブロック等)を行うのか、また検知後の人的対処や分析等も行う必要があります。

折角導入した製品を利活用出来るか腐らせるかは「専門的スキルやノウハウを用いた運用が出来るか否か」が鍵を握ります。

SOCとの違いとは?

MDRの関連用語でSOCという言葉も出てきますよね。

SOCは「Security Operation Center 」の略称であり、24時間365日体制でネットワークやデバイスを監視し、サイバー攻撃の検出や分析、対応策の検討を行う組織の事を指します。

一般的なSOCの仕組みとしては、SIEM(シーム:Security Information and Event Management)というツールを活用し、ログを収集します。そのログに異常が見られた際に、SOCにアラートを通知します。

SOCはそのアラートをもとに調査を行い、インシデントとして認定した場合はインシデント対策を重点的に行うCSIRT(シーサート:Computer Security Incident Response Team)と連携して対応をしていきます。

ログ収集や分析、対応など、それぞれの得意分野を各組織やツールに任せることでより強固なセキュリティ対策を講じることが可能になるのがSOCの特徴です。

前段にて「セキュリティは運用出来るか否かが鍵」とお伝えしましたが、SOCは従来の情シス担当やネットワークエンジニアよりも、ログ分析や脅威検知に特化した、より専門性の高いスキルを持った部門となります。

社内にSOCを設置できるのが理想ではあるものの、適切な人材を保有している企業はごく僅かでしょう。

そこで、こうした脅威の検知・対応の作業をサービスとして代行してくれるのがMDRです。企業はMDRを利用することで、自社に高いスキルやノウハウを持つ専門家がいなくてもネットワーク内に存在する脅威の検知とブロック、システムの回復、再発防止策の検討・実装などができるようになります。SOCのマルウェア感染後の対応に重点を置いて自動化したものがMDRに位置します。

MDR導入時のポイントとは?

MDRを導入する際にはいくつか確認しておきたいポイントがあります。

MDRのタイプ「MEDR」「MNDR」「MXDR」を知ろう

MDRの導入を検討している企業が始めに理解しておかなければならないことは、各ベンダーが謳うMDRが同じものではないということです。

そもそも、MDRには「MEDR」「MNDR」「MXDR」の3つの種類があります。

それぞれの機能や役割に応じて、適した企業が異なるため、その違いを理解しておく必要があります。

MEDRとは

MEDRとは、Managed Endpoint Detection and Responseの略称で、エンドポイントを対象にしているMDRです。

EPPやEDRなどと組み合わせて利用することで、エンドポイントのセキュリティ強化が叶います。

MNDRとは

MNDRとは、Managed Network Detection and Responseの略称で、サーバーやルーター、ファイアウォールなどのネットワークを対象としたMDRです。

MXDRとは

MXDRとは、Managed Extended Detection and Responseの略称で、エンドポイントやネットワークなどシステム全体を対象としたMDRです。

SOCの補完的役割を担うことが可能で、セキュリティ対応ができるエンジニアが不足している企業におすすめです。

自社に必要な監視対象や範囲などを検討しよう

上述したとおりMDRには3つの種類があります。

専門性の高いスキルとノウハウが必要であるからこそ、サービス内容にベンダーのカラーが出ます。

監視対象範囲、脅威検知時の通知方法、検知ポリシー設定の調整、インシデント発生時の復旧や詳細な調査、どこまでがどのレベルで提供されるのかを調べるべきでしょう。

全てやってくれるベンダーが最善というわけではありません。

例えば、自社で専門知識がある人材を確保できているもののリソースが足りてないという場合は、そもそも検知とアラートまでが出来ればいいという事もあるでしょうし、脅威検知系のセキュリティサービスは導入済であるものの運用が難しくて活用出来ているか不安という企業もあるでしょう。

既存のネットワーク構成、セキュリティ体制を見返して、是非不足している所が補えるサービスを見つけて下さい。

サイバー犯罪者は時代の流れと共に、自らのスキルを誇示したいという目的から金銭目的に移行し、coder(ウィルスを作る人)、集金代行、マネーロンダリング担当と分業化され、組織化してきています。また闇市場でそれらの手法は売買されており、サイバー犯罪者としてのスキルがなくとも攻撃を仕掛ける事が可能になった今、自社が「狙いやすい企業」のままでいるわけにはいきません。

社内にセキュリティに明るい人材がいなければ、MDRのようなマネージドサービスを選択肢の一つにしてみてください。